Cum să implementați rețele sigure și sensibile la timp pentru IIoT utilizând switch-uri Ethernet gestionate

Contributed By DigiKey's North American Editors

2024-01-16

Internetul industrial al lucrurilor (IIoT) are nevoie de conectivitate sigură, în timp real și cu lățime de bandă mare pentru diverse dispozitive. Rețelele IIoT din Industria 4.0 pentru automatizare, gestionarea apei, prelucrarea petrolului și a gazelor, transporturi, gestionarea energiei electrice și alte aplicații critice similare au nevoie, de asemenea, de o modalitate eficientă și flexibilă de a furniza energie electrică dispozitivelor, dar au nevoie și de o soluție de conectivitate cu o densitate mare de porturi pentru a susține un număr mare de dispozitive într-un spațiu minim. Switch-urile Ethernet gestionate, din următoarea generație, pot satisface aceste nevoi și nu numai.

Switch-urile Ethernet gestionate pot fi configurate și controlate de la distanță, simplificând astfel implementarea și actualizările rețelei. Permit o varietate de arhitecturi de rețea, cum ar fi topologiile în stea și în linie, cu funcționare redundantă, inclusiv conformitatea cu IEC 62439-1, care se aplică rețelelor de automatizare de înaltă disponibilitate. Acestea acceptă standardele IEEE 802.1 pentru Time Sensitive Networking (TSN) și standardele IEEE 802.3 pentru Power over Ethernet (PoE) și PoE+.

Aceste switch-uri sunt disponibile cu certificare pentru programul ISASecure pentru sistemele de automatizare și control gata de utilizare, pe baza seriei de standarde ISA/IEC 62443 ale Society of Automation/International Electrotechnical Institute (ISA/IEC). Pot fi configurate cu combinații de sloturi 10/100BASE TX/RJ45 pentru interconexiuni de cupru și sloturi conectabile din fibră optică și factor de formă mic (SFP) cu viteză triplă, cu viteze reglabile de 100 Mb/sec. (Mb/s), 1 Gb/sec. (Gb/s) și 2,5 Gb/s.

Acest articol începe cu o scurtă privire asupra tranziției de la piramida automatizării din Industria 3.0 la pilonul automatizării din Industria 4.0, trece în revistă mai multe opțiuni de implementare a rețelelor pentru a transporta atât traficul urgent, cât și cel neurgent, și analizează modul în care TSN se încadrează și poate fi implementat. Apoi, analizează modul în care PoE și PoE+ pot simplifica alimentarea senzorilor, comenzilor și a altor dispozitive din IIoT și se prezintă importanța securității, inclusiv certificarea ISASecure și caracteristicile avansate de securitate, cum ar fi listele de control al accesului (ACL) pentru viteza de transfer și prevenirea automată a blocării serviciului (DoS). Articolul se încheie prin prezentarea beneficiilor utilizării switch-urilor Ethernet gestionate și prezintă câteva exemple de switch-uri gestionate BOBCAT de la Hirschmann.

De la piramidă la pilon

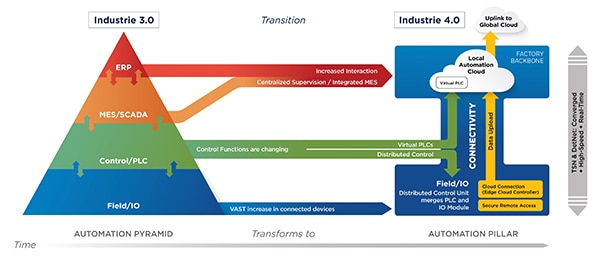

Trecerea de la arhitectura piramidală a fabricii din Industria 3.0 la arhitectura cu piloni din Industria 4.0 este forța care susține dezvoltarea TSN continuă. Piramida a separat funcțiile fabricii într-o ierarhie care pleca de la nivelul atelierului până la funcțiile centralizate de control și management. Comunicarea în timp real este necesară în principal la nivelul cel mai de jos al atelierului, unde datele senzorilor controlează procesele de fabricație. Acest lucru se schimbă în Industria 4.0.

Pilonul de automatizare al Industriei 4.0 reduce numărul de niveluri de la patru la două: nivelul de teren și nivelul central al fabricii. Nivelul de teren include un număr din ce în ce mai mare de senzori și un sortiment tot mai mare de controlere. Unele controlere coboară de la nivelul de control al piramidei/controler logic programabil (PLC) la nivelul de teren. În același timp, alte funcții care anterior se aflau la nivelul de control/PLC avansează în nivelul central al fabricii, devenind PLC-uri virtuale împreună cu sistemul de execuție a producției (MES), funcții de control de supraveghere și achiziție de date (SCADA) și planificarea resurselor întreprinderii (ERP).

Stratul de conectivitate leagă nivelul de teren și nivelul central. Stratul de conectivitate și rețelele la nivel de teren trebuie să asigure comunicații de mare viteză, cu latență redusă și să fie capabile să transporte combinații de trafic cu prioritate redusă și trafic pentru care timpul este un factor esențial. TSN susține această cerință prin faptul că permite traficul de rețea determinist în timp real (DetNet) pe rețele Ethernet standard (Figura 1).

Figura 1: Tranziția de la piramida automatizării la pilonul de automatizare necesită legătura de conectivitate cu capacitatea TSN. (Imagine: Belden)

Figura 1: Tranziția de la piramida automatizării la pilonul de automatizare necesită legătura de conectivitate cu capacitatea TSN. (Imagine: Belden)

Trei configurații TSN

Standardul IEEE 802.1 Ethernet detaliază trei configurații pentru TSN: centralizată, descentralizată (denumită și complet distribuită) și o configurație hibridă cu o rețea centralizată și utilizatori distribuiți. În fiecare caz, configurarea este foarte automatizată pentru a simplifica implementările TSN și începe cu identificarea funcțiilor TSN acceptate într-o rețea și activarea funcționalității necesare. În acest moment, dispozitivul de emisie „vorbitor” poate trimite informații despre fluxul de date care urmează să fie transmis. Cele trei abordări diferă în ceea ce privește modul în care sunt gestionate în rețea cerințele privind dispozitivele și fluxurile de date.

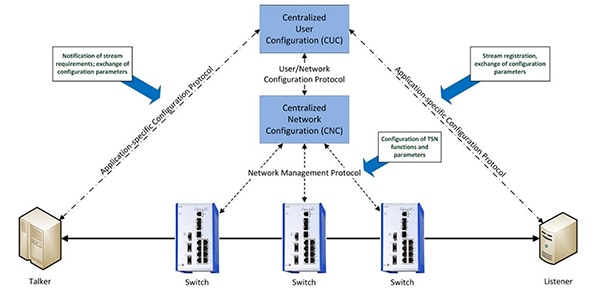

În configurația centralizată, dispozitivele „vorbitoare” și cele „ascultătoare” comunică prin intermediul dispozitivului logic de configurare centralizată a utilizatorilor (CUC). CUC creează cerințele fluxului de date pe baza informațiilor despre dispozitivul „vorbitor” și cel „ascultător” și le trimite către dispozitivul de configurare centralizată a rețelei (CNC). CNC determină intervalul de timp pentru următorul flux de date pe baza unor factori precum topologia rețelei și disponibilitatea resurselor și trimite informațiile de configurare necesare către switch-uri (Figura 2).

Figura 2: O arhitectură TSN centralizată utilizează CUC pentru a se conecta cu dispozitivul „vorbitor” și cel „ascultător”, iar CNC pentru a trimite informații de configurare către switch-uri. (Sursa imaginii: Belden)

Figura 2: O arhitectură TSN centralizată utilizează CUC pentru a se conecta cu dispozitivul „vorbitor” și cel „ascultător”, iar CNC pentru a trimite informații de configurare către switch-uri. (Sursa imaginii: Belden)

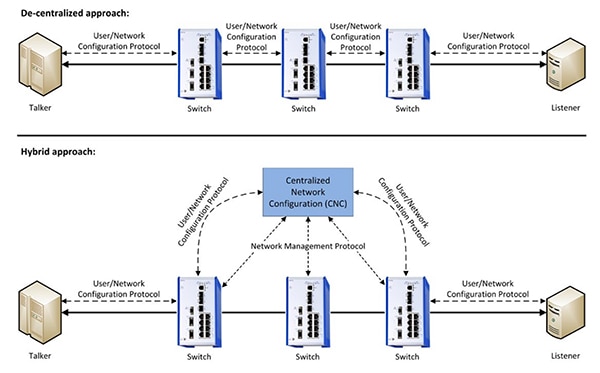

În configurația descentralizată, CUC și CNC sunt eliminate, iar cerințele dispozitivelor sunt propagate prin rețea pe baza informațiilor din cadrul fiecărui dispozitiv. În configurația hibridă, CNC este utilizat pentru configurarea TSN, iar dispozitivul „vorbitor” și cel „ascultător” își împart cerințele prin intermediul rețelei (Figura 3). Abordările centralizată și hibridă permit configurarea (gestionarea) centralizată a switch-urilor de rețea.

Figura 3: Exemple de configurații TSN descentralizate (sus) și hibride (jos). (Sursa imaginii: Belden)

Figura 3: Exemple de configurații TSN descentralizate (sus) și hibride (jos). (Sursa imaginii: Belden)

PoE și PoE+

Power over Ethernet (PoE) este o completare excelentă a TSN în cadrul pilonului de automatizare din Industria 4.0. Una dintre forțele care impulsionează Industria 4.0 este IIoT, care constă în mai mulți senzori, mai multe actuatoare și mai multe controlere. PoE a fost dezvoltat pentru a răspunde provocărilor legate de alimentarea cu energie a dispozitivelor IIoT în întreaga fabrică sau în alte instalații.

PoE permite transmiterea simultană a datelor de mare viteză (inclusiv TSN) și a energiei electrice pe un singur cablu de rețea. De exemplu, energia de 48 Vc.c. poate fi distribuită până la 100 m printr-un cablu CAT 5/5e utilizând PoE. Pe lângă simplificarea instalărilor de rețea, PoE simplifică implementarea surselor de alimentare neîntreruptibilă și redundantă și poate îmbunătăți fiabilitatea proceselor și echipamentelor industriale.

PoE utilizează două tipuri de dispozitive: echipamente de alimentare (PSE) care injectează energie în rețea și dispozitive alimentate (PD) care extrag și utilizează energia. Există două tipuri de PoE. PoE de bază poate furniza maximum 15,4 W unui PD. PoE+ este o evoluție recentă care poate furniza până la 30 W unui PD.

Securitatea rețelei

ISA și IEC au elaborat o serie de standarde pentru sistemele de automatizare și control industrial (IACS). Seria ISA/IEC 62443 include patru secțiuni. Secțiunea 4 se aplică furnizorilor de dispozitive. Dispozitivele certificate IEC 62443-4-2 au fost evaluate în mod independent și sunt securizate din proiectare, incluzând cele mai bune practici pentru securitatea cibernetică. Două instrumente importante pentru securitatea IACS sunt listele de control al accesului (ACL) și protecția împotriva atacurilor de blocare a serviciului (DoS). În ambele cazuri, există mai multe abordări disponibile pentru inginerii de rețea.

ACL-urile sunt utilizate pentru a permite sau refuza traficul care intră sau iese din interfețele de rețea. Un beneficiu al utilizării ACL-urilor este că acestea funcționează la viteza rețelei și nu au impact asupra debitului de date, un aspect important în implementările TSN. HiOS de la Hirschmann împarte ACL-urile în trei categorii:

ACL-urile de bază pentru traficul TCP/IP au un număr minim de opțiuni de configurare pentru stabilirea unor reguli de permisiune, cum ar fi „dispozitivul A poate comunica numai cu acest grup de dispozitive”, „dispozitivul A poate trimite numai anumite tipuri de informații către dispozitivul B” sau „dispozitivul A nu poate comunica cu dispozitivul B”. Utilizarea ACL-urilor de bază poate simplifica și accelera implementările.

ACL-urile avansate pentru traficul TCP/IP sunt, de asemenea, disponibile și oferă un control mai granular. Traficul poate fi permis sau refuzat pe baza priorității sale, a indicatorilor setați în antet și a altor criterii. Unele reguli pot fi aplicate numai în anumite momente ale zilei. Traficul poate fi oglindit pe un alt port pentru monitorizare sau analiză. Anumite tipuri specifice de trafic pot fi forțate către un port definit, indiferent de destinația inițială.

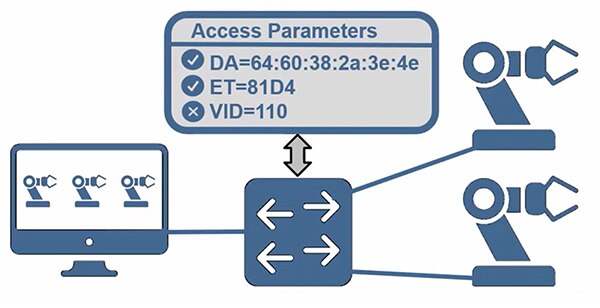

Unele dispozitive IACS nu utilizează TCP/IP, iar HiOS permite, de asemenea, setarea de ACL-uri la nivelul cadrului Ethernet pe baza adresării de control al accesului la media (MAC). Aceste ACL-uri la nivel MAC pot permite filtrarea pe baza unei serii de criterii, inclusiv tipul de trafic, ora din zi, adresa MAC sursă sau destinație și așa mai departe (Figura 4).

Figura 4: ACL-urile la nivel MAC pot fi utilizate pe dispozitive care nu utilizează TCP/IP. (Sursa imaginii: Belden)

Figura 4: ACL-urile la nivel MAC pot fi utilizate pe dispozitive care nu utilizează TCP/IP. (Sursa imaginii: Belden)

În timp ce ACL-urile trebuie să fie configurate, prevenirea DoS este adesea integrată în dispozitive și implementată automat. Aceasta poate gestiona atacuri prin TCP/IP, TCP/UDP tradițional și Internet Control Message Protocol (ICMP). În cazul TCP/IP și TCP/UDP, atacurile DoS iau diferite forme în ceea ce privește stiva de protocol, adică trimiterea către dispozitivul atacat a unor pachete de date care nu sunt conforme cu standardul. Sau, un pachet de date poate fi trimis către dispozitivul atacat, folosind adresa IP a acestuia, ceea ce poate provoca o buclă nesfârșită de răspunsuri. Switch-urile Ethernet se pot proteja pe ele însele și pot proteja dispozitivele tradiționale dintr-o rețea prin filtrarea automată a pachetelor de date rău-intenționate.

Un alt atac DoS obișnuit are loc prin intermediul unui ping ICMP. Ping-urile au ca scop identificarea disponibilității dispozitivelor și a timpilor de răspuns într-o rețea, dar pot fi utilizate și pentru atacuri DoS. De exemplu, atacatorul poate trimite un ping cu o sarcină utilă suficient de mare pentru a provoca o revărsare a memoriei tampon în dispozitivul receptor, blocând stiva de protocol. Switch-urile Ethernet gestionate din prezent se pot proteja automat împotriva atacurilor DoS bazate pe ICMP.

Switch-uri gestionate

Switch-urile Ethernet gestionate BOBCAT de la Hirschmann suportă TSN și dispun de capacități extinse de lățime de bandă prin ajustarea SFP-urilor de la 1 la 2,5 Gb/s fără modificarea switch-ului. Acestea au densități mari de porturi, cu până la 24 de porturi într-o singură unitate, și sunt disponibile opțiuni de porturi uplink SFP sau de cupru (Figura 5). Alte caracteristici includ:

- Certificare ISASecure CSA/IEC 62443-4-2, inclusiv ACL-uri și prevenire automată DoS

- Acceptă până la 240 W pe 8 porturi PoE/PoE+ fără partajare de sarcină

- Intervalul standard de temperatură de funcționare a mediului ambiant de la 0 °C la +60 °C și modele cu temperatură extinsă care funcționează de la -40 °C la +70 °C

- Modele care dispun de aprobare în conformitate cu ISA12.12.01 pentru utilizarea în locații periculoase

Figura 5: Switch-urile Ethernet gestionate BOBCAT sunt disponibile într-o gamă largă de configurații. (Sursa imaginii: Hirschmann)

Figura 5: Switch-urile Ethernet gestionate BOBCAT sunt disponibile într-o gamă largă de configurații. (Sursa imaginii: Hirschmann)

Exemple de switch-uri BOBCAT Hirschmann includ:

- BRS20-4TX cu patru porturi 10/100 BASE TX/RJ45, pentru temperaturi ambiante de la 0 °C la +60 °C

- BRS20-4TX/2FX cu patru porturi 10/100 BASE TX/RJ45 și două porturi de fibră optică de 100 Mbit/s, pentru temperaturi ambiante de la 0 °C la +60 °C

- BRS20-4TX/2SFP-EEC-HL cu patru porturi 10/100 BASE TX/RJ45 și două porturi de fibră optică de 100 Mbit/s, cu temperaturi ambiante de la -40 °C la +70 °C și aprobare conform ISA12.12.01 pentru utilizarea în locații periculoase.

- BRS20-4TX/2SFP-HL cu patru porturi 10/100 BASE TX/RJ45 și două porturi de fibră optică de 100 Mbit/s, cu temperaturi ambiante de la 0 °C la +60 °C și aprobare conform ISA12.12.01 pentru utilizarea în locații periculoase.

- BRS30-12TX cu opt porturi 10/100 BASE TX/RJ45 și patru porturi de fibră optică de 100 Mbit/s, pentru temperaturi ambiante de la 0 °C la +60 °C

- BRS30-16TX/4SFP cu șaisprezece porturi 10/100 BASE TX/RJ45 și patru porturi de fibră optică de 100 Mbit/s, pentru temperaturi ambiante de la 0 °C la +60 °C

Rezumat

Sunt disponibile switch-uri Ethernet gestionate care acceptă TSN, PoE și PoE+, oferă un nivel ridicat de securitate cibernetică și asigură conectivitatea de lățime de bandă mare necesară pentru IIoT și structura rețelei de pilon a Industriei 4.0. Aceste switch-uri sunt ușor de configurat, au densități mari de porturi, au capacități extinse de temperatură de funcționare și sunt disponibile în versiuni aprobate pentru ISA12.12.01 pentru utilizarea în locații periculoase.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.